本次爆出的漏洞是nginx的解析漏洞,也就是存在已久的/xx.php解析漏洞。攻击者可以通过网站的上传接口上传伪装成正常文件(比如图片、文档等)的恶意代码,从而获取服务器的权限。

漏洞分析:

1、由于错误配置导致nginx把以.php结尾的文件交给fastcgi处理;

2、fastcgi在处理xx.php文件时发现文件并不存在,这时php.ini配置文件中cgi.fix_pathinfo=1 发挥作用,如果当前路径不存在则采用上层路径;

3、php-fpm.conf中的security.limit_extensions配置项限制了fastcgi解析文件的类型。设置为空时,允许fastcgi将.png等文件当做代码解析。

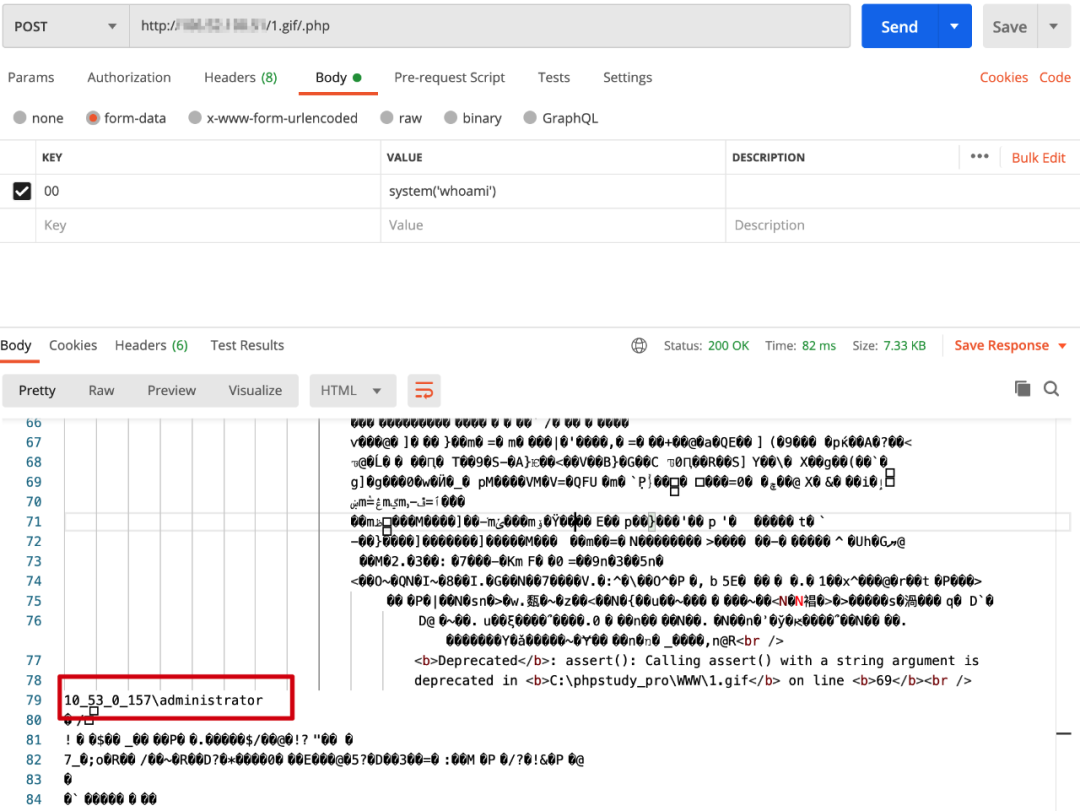

腾讯安全专家对该漏洞验证复现成功:

phpStudy是一个PHP调试环境的程序集成包。该程序包集成最新的Apache+PHP+MySQL+phpMyAdmin+ZendOptimizer,一次性安装,无须配置即可使用。2019年9月,杭州公安通报,该软件包遭遇供应链攻击,黑客在phpStudy集成软件包植入后门,污染多个软件下载源,控制数十万台机器。

严重

phpStudy <=8.1.0.7 for Windows

Linux版本不受此漏洞影响。

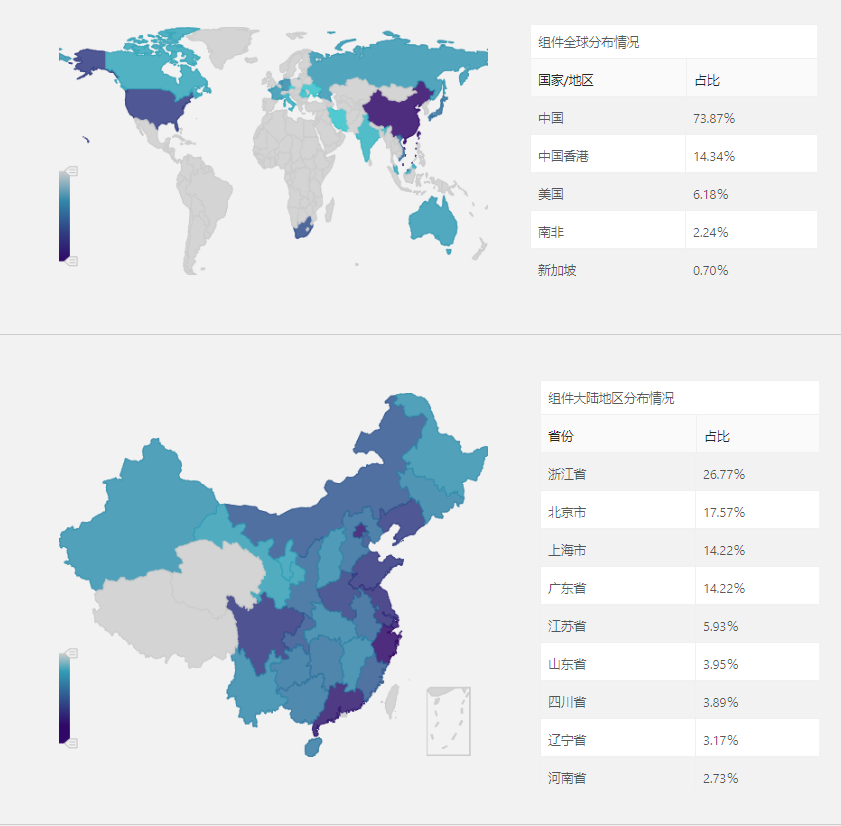

腾讯安全网络空间测绘结果显示,phpStudy组件在中国被广泛使用,其中浙江、北京、上海、广东等省市占比超过80%。

腾讯安全网络空间测绘平台通过空间测绘技术,可针对该类漏洞进行监测与响应,如有需要可联系 es@tencent.com 了解产品详情。

目前该漏洞尚未修复,腾讯安全专家建议相关用户密切关注phpStudy官方的版本更新。

腾讯T-Sec主机安全(云镜)管理员登录“主机安全控制台”,通过左侧导航栏选择【入侵检测】->【木马文件】,即可查看当前服务器木马文件的检测情况,将检测到的Webshell木马隔离即可。

腾讯T-Sec主机安全(云镜)提供云上终端的防毒杀毒、防入侵、漏洞管理、基线管理等。关于腾讯T-Sec主机安全的更多信息,可长按识别以下二维码查阅。

https://mrxn.net/news/675.html