奇安信CERT

致力于第一时间为企业级用户提供安全风险通告和有效解决方案。

奇安信CERT监测到Git官方修复了Git的一个安全漏洞(CVE-2021-21300)。在Git的多个版本中由于对符号链接处理不严格,导致在不区分大小写的主机在克隆恶意仓库时可能存在远程命令执行漏洞。

细节是否公开 | PoC状态 | EXP状态 | 在野利用 |

是(部分) | 已公开 | 未知 | 未知 |

奇安信CERT监测到Git官方修复了Git的一个安全漏洞(CVE-2021-21300)。在Git的多个版本中由于对符号链接处理不严格,导致在不区分大小写的主机在克隆恶意仓库时可能存在远程代码执行漏洞。通过该漏洞,攻击者制作恶意仓库或者向正常仓库提交恶意pr,一旦受害者在Windows克隆这些仓库则可能执行攻击者的恶意脚本。

在区分文件/目录大小写的文件系统中可以存在同名但不同大小写的两个文件或者目录,当不区分文件/目录大小写的文件系统克隆该仓库的时候会执行post-checkout.sh脚本。由于Git for Window默认情况下配置Git LFS,当仓库中存在同名的符号链接和目录,且符号链接指向特殊路径时,在克隆过程中可能会执行目录里面的恶意脚本,导致远程命令执行。

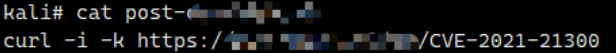

奇安信CERT监测到目前网络上已有相关PoC流出。奇安信CERT第一时间复现,如下。

除了修复版本之外的

Git >=2.14.2 <=2.30.1

修复版本:

Git 2.30.2,

Git 2.29.3

Git 2.28.1

Git 2.27.1

Git 2.26.3

Git 2.25.5

Git 2.24.4

Git 2.23.4

Git 2.22.5

Git 2.21.4

Git 2.20.5

Git 2.19.6

Git 2.18.5

Git 2.17.6

Git 2.17.6

1.升级到安全版本

Git 2.30.2,

Git 2.29.3

Git 2.28.1

Git 2.27.1

Git 2.26.3

Git 2.25.5

Git 2.24.4

Git 2.23.4

Git 2.22.5

Git 2.21.4

Git 2.20.5

Git 2.19.6

Git 2.18.5

Git 2.17.6

Git 2.17.6

2.缓解措施:如果没办法立即更新Git则可以使用git config --global core.symlinks false命令禁用符号链接。同时检查仓库中是否有恶意pr及不克隆不明仓库。

[1]https://github.com/git/git/security/advisories/GHSA-8prw-h3cq-mghm

2021年3月12日,奇安信 CERT发布安全风险通告

点击阅读原文

点击阅读原文 奇安信CERT长期招募安全研究员

↓ ↓ ↓ 向下滑动图片了解更多↓ ↓ ↓