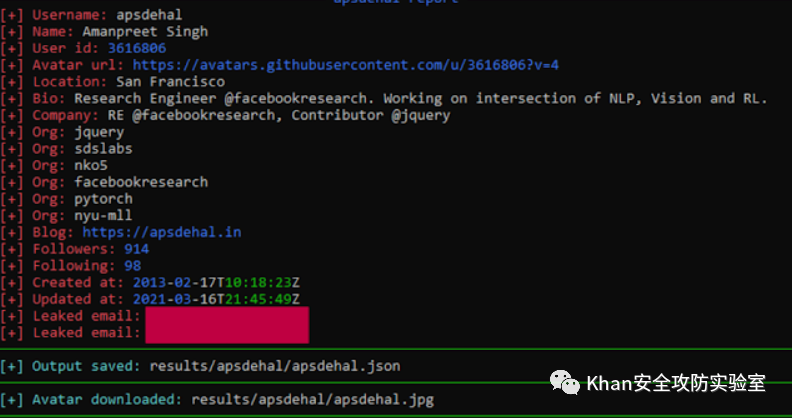

可从Github个人资料中获取信息并查找提交时泄漏的GitHub用户的电子邮件地址

GitHub使用与GitHub帐户关联的电子邮件地址将提交和其他活动链接到GitHub配置文件。当用户向公共回购提交承诺时,他们的电子邮件地址通常会在提交中发布,并且可以公开访问(如果您知道在哪里查找)。

GitHub提供了有关如何防止这种情况发生的一些说明,但似乎大多数GitHub用户都不知道或不在乎其电子邮件地址可能被公开。

查找GitHub用户的电子邮件地址通常就像通过GitHub API查看他们的近期事件一样简单。

安装:

git clone https://github.com/GONZOsint/gitrecon.gitcd gitrecon/python3 -m pip install -r requirements.txt

用法:

usage: gitrecon.py [-h] -s {github,gitlab} [-a] [-o] username

positional arguments: username

optional arguments: -h, --help show this help message and exit -s {github,gitlab} sites selection -a, --avatar download avatar pic -o, --output save output

结果保存在results//路径中。

可获取泄露信息:

个人资料信息

用户名

姓名

用户身份

头像网址

电子邮件

地点

生化

公司

博客

墓碑编号

Twitter用户名

项目地址:

https://github.com/GONZOsint/gitrecon