报告编号:B6-2020-090302

报告来源:360CERT

报告作者:360CERT

更新日期:2020-09-03

0x01 漏洞简述

2020年09月03日,360CERT监测发现 phpstudy 发布了 phpstudy 安全配置错误漏洞 的风险通告,漏洞等级:高危,漏洞评分:7.6。

phpStudy 存在 nginx 解析漏洞,攻击者能够利用上传功能,将包含恶意代码的合法文件类型上传至服务器,从而造成任意代码执行的影响。

该漏洞仅存在于phpStudy Windows版,Linux版不受影响。

对此,360CERT建议广大用户及时将 phpstudy 升级到最新版本。与此同时,请做好资产自查以及预防工作,以免遭受黑客攻击。

0x02 风险等级

360CERT对该漏洞的评定结果如下

| 评定方式 | 等级 |

|---|

| 威胁等级 | 高危 |

| 影响面 | 一般 |

| 360CERT评分 | 7.6 |

0x03 漏洞详情

安全配置错误漏洞

漏洞产生的原因为:

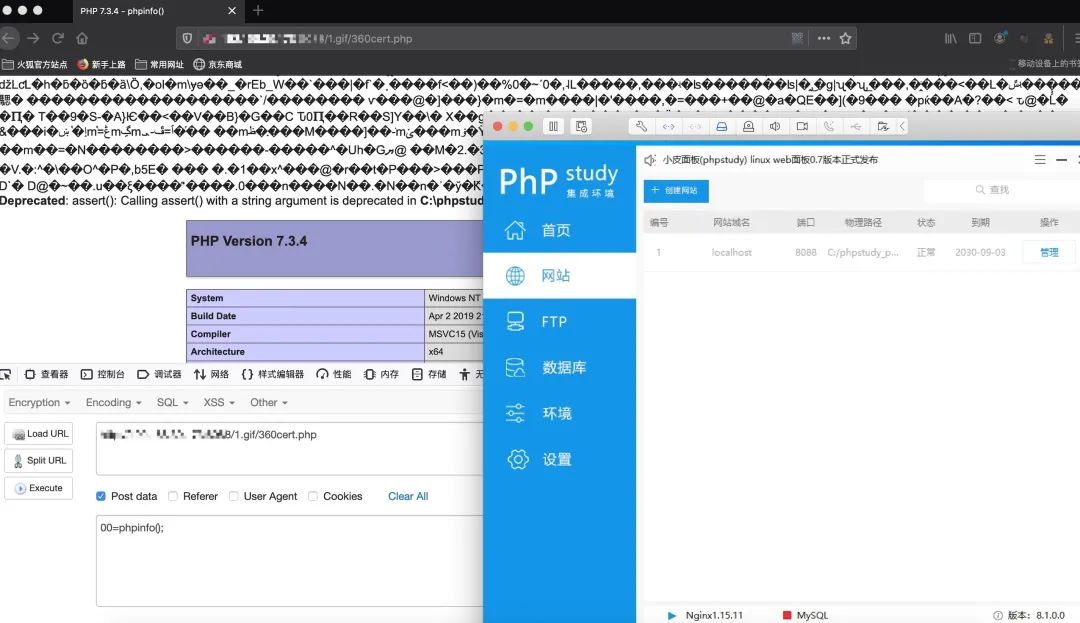

1、由于用户的错误配置导致nginx把以.php结尾的文件交给fastcgi处理,为此可以构造http://www.xxx.com/test.gif/xx.php (任何服务器端不存在的php文件均可,比如a.php)

2、但是fastcgi在处理xx.php文件时发现文件并不存在,这时php.ini配置文件中cgi.fix_pathinfo=1 发挥作用,这项配置用于修复路径,如果当前路径不存在则采用上层路径。为此这里交由fastcgi处理的文件就变成了/test.gif。

3、 最重要的一点是php-fpm.conf中的security.limit_extensions配置项限制了fastcgi解析文件的类型(即指定什么类型的文件当做代码解析),此项设置为空的时候才允许fastcgi将.png等文件当做代码解析。

漏洞利用情况如下:

0x04 影响版本

- phpstudy:phpstudy: <=8.1.0.7

0x05 修复建议

临时修补建议

目前phpStudy官网未发布修复方案,建议相关用户密切关注phpStudy官方的版本更新,地址为:

phpStudy官网

https://www.xp.cn/

0x06 相关空间测绘数据

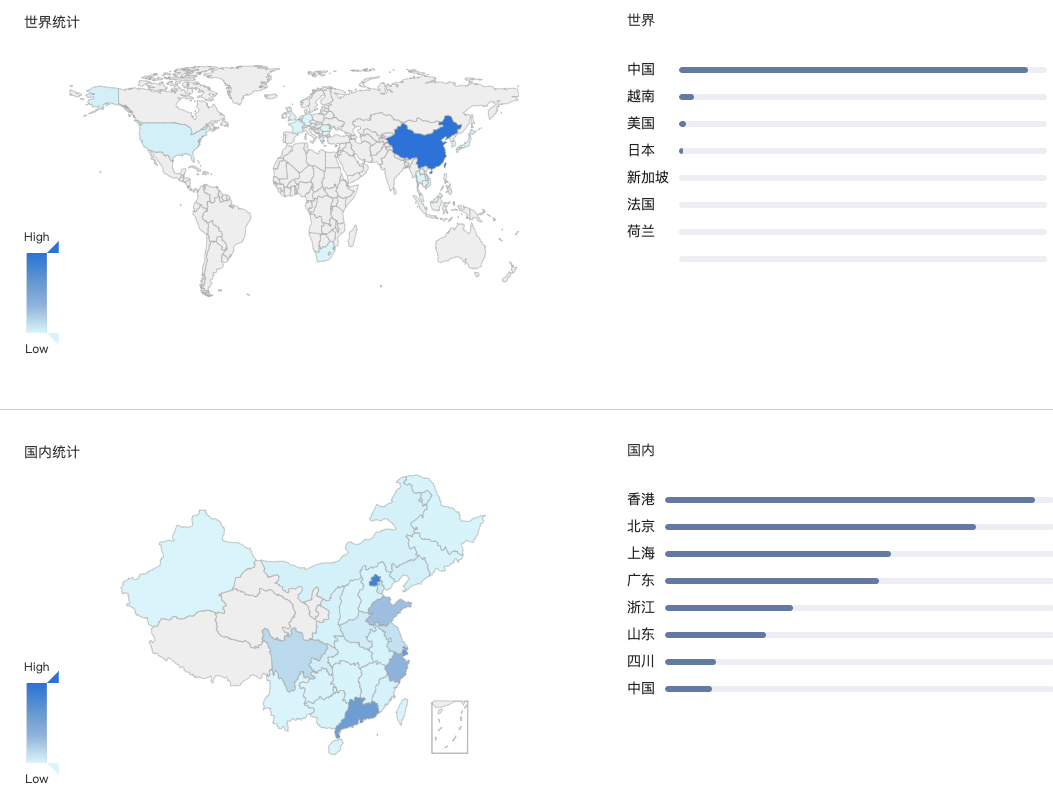

360安全大脑-Quake网络空间测绘系统通过对全网资产测绘,发现phpstudy在国内均有广泛使用,具体分布如下图所示。

0x07 产品侧解决方案

360城市级网络安全监测服务

360安全大脑的QUAKE资产测绘平台通过资产测绘技术手段,对该类漏洞进行监测,请用户联系相关产品区域负责人或(quake#360.cn)获取对应产品。

0x08 时间线

2020-9-3 360CERT发布通告

0x09 参考链接

1、 phpStudy 小皮面板 最新版v8.1.0.7 nginx 解析漏洞

https://mrxn.net/news/675.html

推荐阅读:

推荐阅读:

1、CVE-2020-13946:Apache Cassandra RMI重新绑定漏洞通告

2、CVE-2019-0233:S2-060 拒绝服务漏洞分析

3、CVE-2019-0230:S2-059 远程代码执行漏洞分析

长按下方二维码关注360CERT!谢谢你的关注!

注:360CERT官方网站提供 《phpStudy nginx 解析漏洞通告》 完整详情,点击阅读原文