长按二维码关注

腾讯安全威胁情报中心

4月14日,GitLab官方发布安全更新,修复了一个远程代码执行漏洞(CVE-2021-22205),漏洞等级为“严重”,CVSS评分9.9。

10月28日,腾讯安全团队注意到互联网上出现该漏洞的在野利用事件,腾讯安全专家建议用户尽快升级修复。当晚,腾讯安全团队即检测到大量利用该漏洞的攻击测试,受影响的云主机近千台。

10月29日,腾讯安全检测到BillGates僵尸网络家族开始大量利用该漏洞攻击传播。腾讯安全专家提醒受影响的用户尽快升级GitLab到最新版本,避免服务器成为黑客控制的肉鸡。

在GitLab CE / EE中发现了一个问题,影响从11.9-13.8,13.9-13.9.6,13.10-13.10.3之间的版本。GitLab未正确验证传递到文件解析器的图像文件,该文件导致远程代码执行。

腾讯安全团队注意到,互联网上有安全研究人员公开披露了

CVE-2021-22205 Gitlab ExifTool远程命令执行漏洞在野利用事件及其漏洞利用方式,由于Gitlab某些端点路径无需授权,攻击者可在无需认证的情况下利用图片上传功能执行任意代码。

腾讯安全专家建议Gitlab用户尽快升级修复该漏洞。

GitLab 是由 GitLab Inc.开发,一款基于Git的完全集成的软件开发平台。

CVE-2021-22205

高危,CVSS评分9.9

漏洞状态:

漏洞细节 | 漏洞PoC | 漏洞EXP | 在野利用 |

已公开 | 已公开 | 已公开 | 存在 |

11.9 <= GitLab(CE/EE)< 13.8.8

13.9 <= GitLab(CE/EE)< 13.9.6

13.10 <= GitLab(CE/EE)< 13.10.3

GitLab(CE/EE) 13.8.8

GitLab(CE/EE) 13.9.6

GitLab(CE/EE) 13.10.3

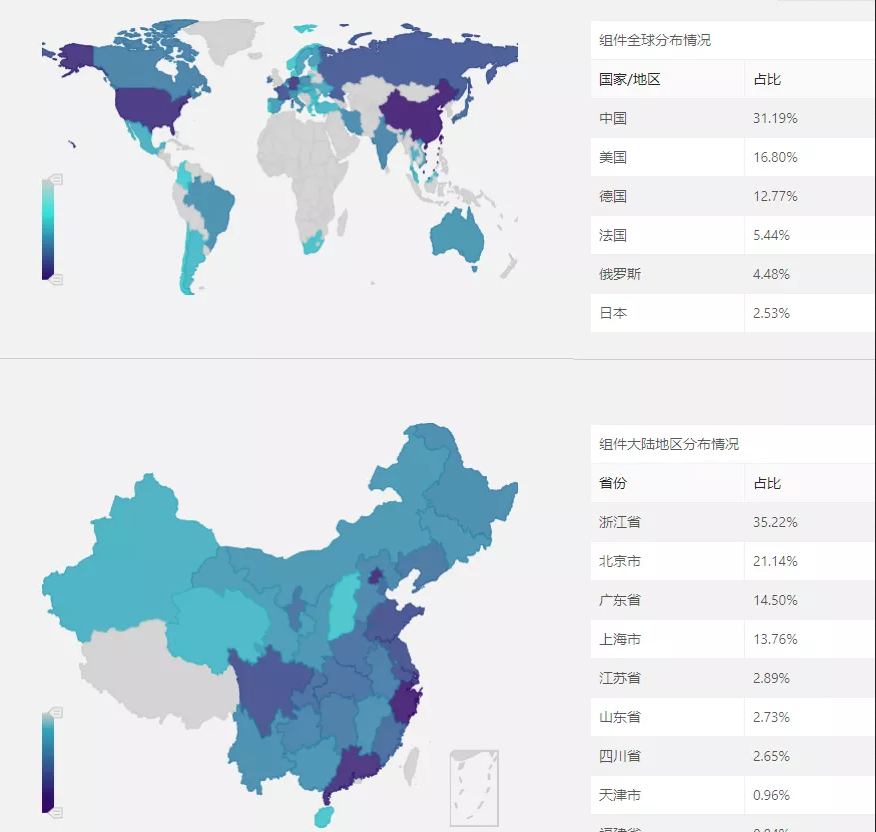

腾讯安全网络空间测绘结果显示,GitLab组件在全球应用分布较广,中国占比最高(31.19%)、其次是美国(16.80%)、德国(12.77%)。在中国大陆地区,浙江、北京、广东、上海四省市位居前列,占比超过83%。

腾讯安全专家建议受影响的用户将GitLab升级到最新版本。

下载链接:https://about.gitlab.com/update/

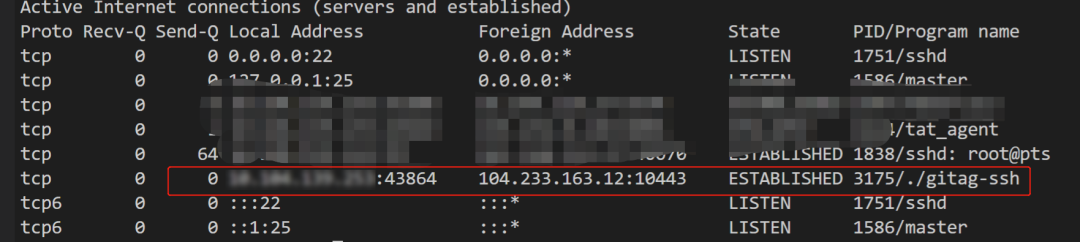

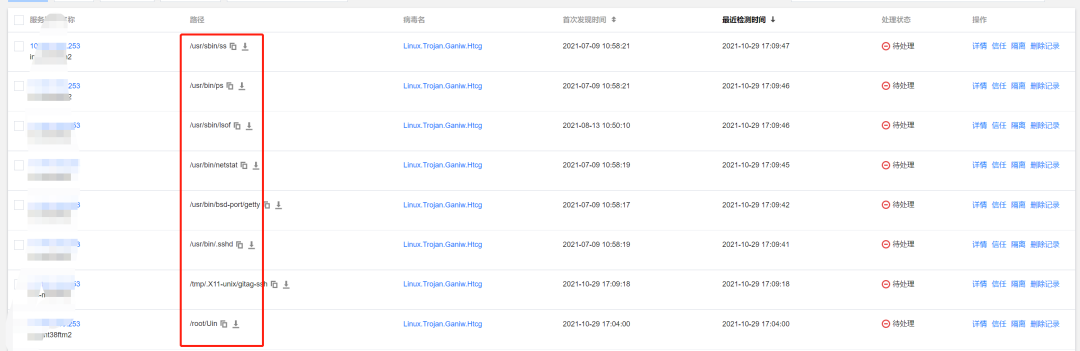

腾讯安全云原生预警系统检测到BillGates团伙使用Gitlab ExifTool命令执行漏洞(CVE-2021-22205)攻击云主机,在/tmp/.X11-unix/目录植入名为gitag-ssh的BillGates僵尸木马。

文件名:gitag-ssh

HASH:993effe8c508b8db63f3b8c99061a43b

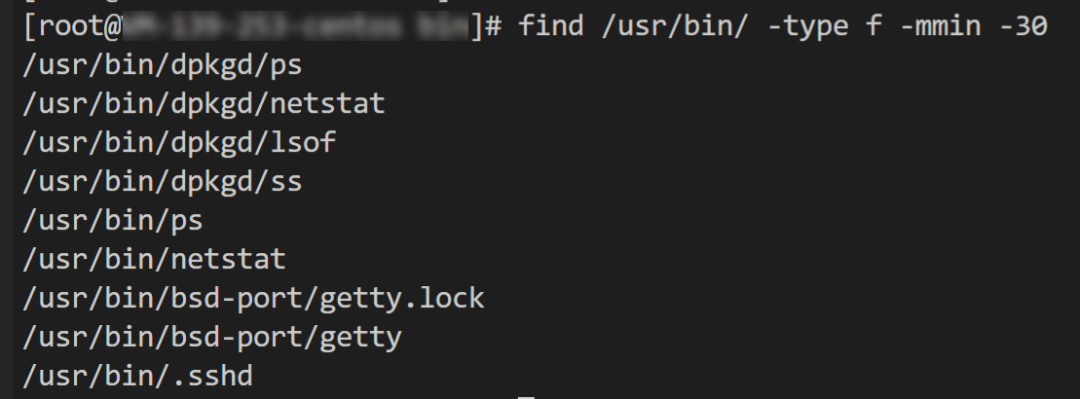

BillGates恶意木马会发起外联并篡改部分系统命令文件。

症状1:进程外联C2地址104.233.163.12

症状2:篡改部分系统文件

攻击者可远程控制主机,执行任意命令,将主机作为肉鸡,发起DDoS攻击。

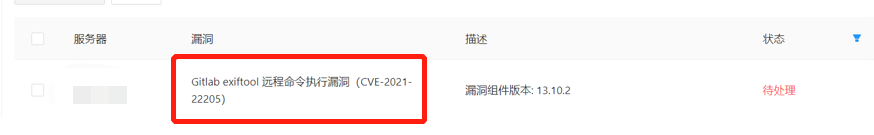

腾讯T-Sec漏洞扫描服务已支持检测企业资产是否存在Gitlab ExifTool远程代码执行漏洞(CVE-2021-22205);

腾讯T-Sec主机安全(云镜)已支持检测企业资产是否存在Gitlab ExifTool远程命令执行漏洞(CVE-2021-22205);

腾讯T-Sec高级威胁检测系统(NTA,御界)规则库日期2021-10-28之后的版本,已支持检测GitLab ExifTool远程代码执行漏洞攻击(CVE-2021-22205);

腾讯T-Sec云防火墙已支持防护阻断利用GitLab ExifTool远程代码执行漏洞的攻击(CVE-2021-22205)

云主机可使用腾讯主机安全(云镜)的漏洞检测修复功能,快速修补相关高危漏洞。用户可登录腾讯主机安全控制台,依次打开左侧“漏洞管理”,对扫描到的系统组件漏洞、web应用漏洞、应用漏洞进行排查。步骤细节如下:

a:主机安全(云镜)控制台:打开漏洞管理->系统漏洞管理,点击一键检测。

b:查看扫描到的Gitlab CVE-2021-22205命令执行漏洞风险项目。

c:确认资产是否存在Gitlab CVE-2021-22205漏洞风险。

d:运维登录存在漏洞的资产后,升级Gitlab到安全版本。

e:回到主机安全(云镜)控制台再次打开“漏洞管理”,重新检测,确保资产漏洞修复成功。

云主机用户可使用腾讯主机安全的快扫功能,清理查杀BillGates恶意木马:

通过腾讯主机安全(云镜)控制台,入侵检测->文件查杀,检测全网资产,在资产列表右侧输入资产IP地址,检测恶意文件,若发现,可进行一键隔离操作。

步骤如下:

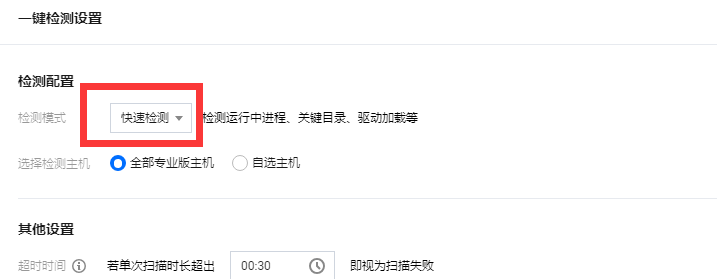

a: 主机安全(云镜)控制台:入侵检测->文件查杀,选择一键检测:

b:弹出一键检测设置,选择快速扫描,全部专业版主机后开启扫描:

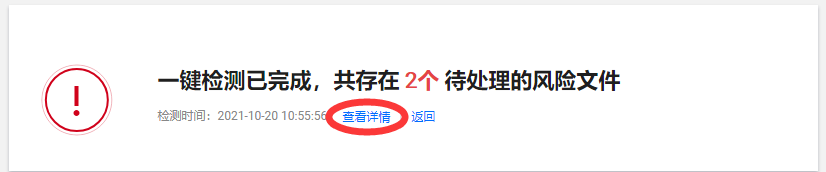

c:查看扫描出的木马风险结果项

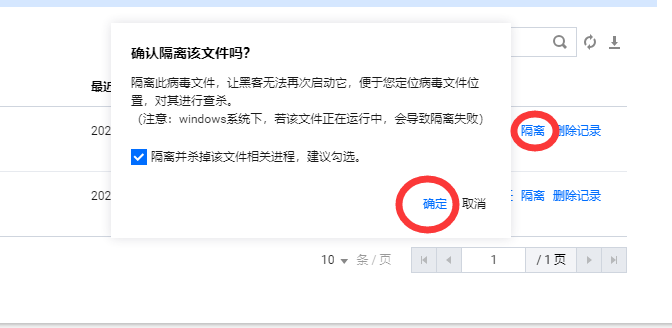

d:对BillGates木马进行一键隔离(注意勾选隔离同时结束木马进程选项)

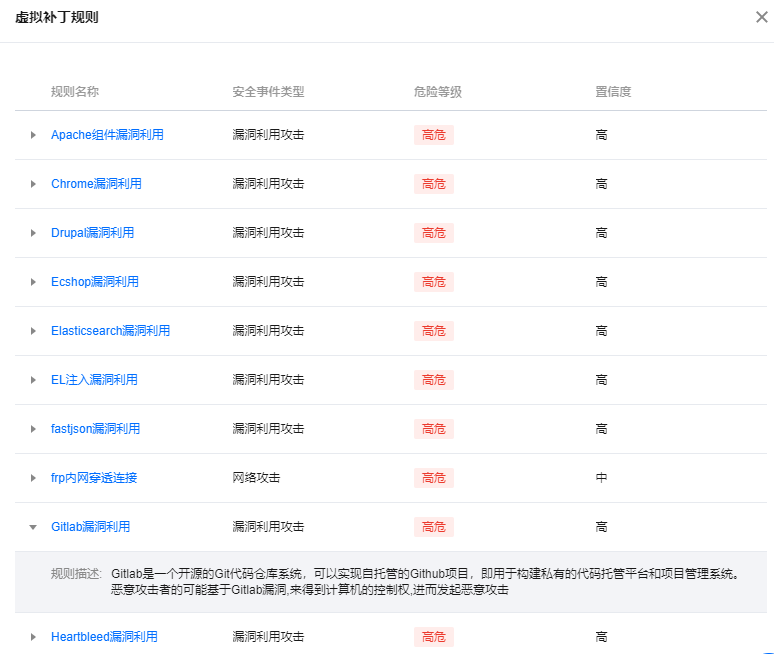

腾讯T-Sec云防火墙已新增虚拟补丁规则支持阻断利用GitLab ExifTool远程代码执行漏洞的攻击(CVE-2021-22205),对BillGates僵尸木马家族曾利用的部分漏洞攻击也支持防护,客户可以开通腾讯云防火墙高级版进行防御。

在腾讯云控制台界面,打开入侵防御设置即可。

1、排查修复入侵源(自检自身业务是否易受该僵尸网络攻击)

a.如无必要,不要将Gitlab接口开放在公网,改为本地或者内网调用,如必须开放尽量配置好访问白名单;

b.升级Gitlab最新版本.

2、添加防火墙策略,阻止104.233.163.12的访问。

2021年4月14日,GitLab官方发布风险通告;

2021年4月15日,腾讯安全发布风险通告;

2021年10月28日,腾讯安全发布在野利用风险通告;

2021年10月28日晚,腾讯安全检测到大量利用该漏洞的攻击测试,影响云主机近千台;

2021年10月29日,腾讯安全检测到BillGates僵尸网络家族开始大量利用该漏洞攻击传播。

参考链接:

https://about.gitlab.com/releases/2021/04/14/security-release-gitlab-13-10-3-released/

腾讯安全威胁情报中心是一个涵盖全球多维数据的情报分析、威胁预警分析平台。依托顶尖安全专家团队支撑,帮助安全分析人员、安全运维人员快速、准确地对可疑威胁事件进行预警、处置和溯源分析。

长按识别二维码获取第一手威胁情报